-

复杂系统可以用复杂网络进行建模,复杂网络主要是由点与边组成[1]。现实世界中很多系统都呈现出复杂网络结构特征,因为它能够反映出真实世界网络的结构特性,如通信网络[2]、社交网络[3]、交通网络[4]和基因调控网络[5]等。最短路径[6]是在给定网络上寻找一个从起始点到终点之间距离成本最低或时间成本最小的路径,该问题在复杂网络中有很多重要应用。如需要寻找通信网络中的最小路由[7]、交通网络中的最短路线[8]等问题,这些都是基于复杂网络中的最短路径搜索[9]实现的。因此,复杂网络中的最短路径是一个重要的热点问题,同时最短路径扰动问题也得到了各个领域的研究。

最短路径扰动是指通过扰动网络中节点或边的信息来操控网络,使得两个节点间的某条路径成为该节点对间的最短路径。最短路径的扰动有很多现实意义,如基于交通网络的车流控制问题[10]中,通过控制交通信号灯,将车辆引导走其他指定的路线,从而来达到车流量的实时调控作用;在网络安全的最短路径阻断问题[11]中,网络的使用者希望途经特定两个节点s到t之间的最短路径,阻断者可以提前对某些边或节点进行攻击,通过破坏或增加其路径的有效长度,让使用者的s-t最短路长度增加,从而对网络的使用者实施阻断;在社交网络中的最短路径隐私泄露问题[12]中,通过对目标节点对之间的

$ {\rm{top}} - k $ 路径上的权重进行泛化,使得目标节点对之间存在$ k $ 个最短路径,从而来实现最短路径的匿名化。同时,路径的扰动攻击有很多方法,主要包括对节点或边进行针对性的扰动攻击。在改变路径上节点的工作中,如对节点分类的攻击[13-14]和节点嵌入[15],针对幂律度分布的网络去除大度节点能有效地扰动网络的结构特征。在改变路径上边的工作中,如求图中最重要的边的问题上,给定一个图中的两个节点,找出哪些可以被删除的边进行攻击处理后,使得源节点到目标节点之间最短路径数量增加得更多[16]。在最短路径上的扰动攻击方式也有很多,如路径切割问题[17]中,用割边的方式使两个节点之间的特定路径成为最短路径,以及强制路径问题[18]中,通过改变边的权重来达到扰动目的,从而只保留节点对之间的一条指定最短路径。在强制路径问题中,目标是以最少的成本改变网络中边的权重,使得目标路径成为最短路径。该问题忽略了扰动路径时,扰动边数的增加所带来的影响,如在交通网络车流的控制中,在相同的扰动时间下,扰动更多的信号灯会带来更高的实施成本和更大的扰动风险性。因此,本文提出了一种最少边的路径扰动问题,希望在扰动最少边(每条边的权重存在界限,不能被无限扰动)的前提下,用最小的成本使得网络中某一起始点到终点之间的一条特定路径成为最短路径。那么如何通过扰动最少的边和使用最小的成本来操纵网络中的最短路径呢?显然这是一个组合优化问题,接下来将回顾强制路径问题,然后提出一种最少边扰动模型并求解,从而解决基于最少边的最短路径扰动问题。

-

给定一个无向图

$ G = \left( {V,E} \right) $ ,其中集合$ V $ 为N个节点的顶点集,$ E $ 为M条边的边集。每一条边$ e \in E $ 都对应于一个非负实数$ w $ ,称为边权值。有一条指定的目标路径$ {p^*} $ ,攻击者希望该路径是源节点s到目标节点t之间的最短路径,因此可以通过扰动边的权值,以最小的成本来实现这一目标。在扰动过程中,扰动成本定义为边权重的增加量,在不同应用场景中,扰动成本意味着对改变边多少所需的代价。如交通网络中的危险品运输管控,作为交通管制的阻断者可以通过增加部分路段的通行时间成本来改变承运商的运输路线选择,如调控红绿灯时长,设置检测卡点等,改变得越大所需扰动成本越大。当然,为了满足扰动的隐秘性,要求路径$ {p^*} $ 上的边不能被扰动,因此,要想以最小成本来扰动网络,只能通过对非目标路径上的边进行加权处理。总而言之,强制路径问题是基于两个关键的约束条件:首先,任何不大于$ {p^*} $ 的路径p必须被扰动,使之超过$ {p^*} $ ;其次,路径扰动不得干扰目标路径$ {p^*} $ 。则强制路径问题的线性规划公式[18]如下:$$ \begin{split} &\qquad\qquad\quad \mathop {\boldsymbol{\varDelta }}\limits^ \wedge {\text{ = }}\arg \mathop {\min }\limits_\Delta {{\mathbf{1}}^{\rm T}}{\boldsymbol{\varDelta }} \\ & {\rm{s}}.{\rm{t}}.\left\{ \begin{gathered} {{\varDelta _i} \geqslant 0}\;\;\;\;{1 \leqslant i \leqslant M} \\ {{{\left( {{\boldsymbol{w}} + {\boldsymbol{\varDelta }}} \right)}^{\rm T}}{{\boldsymbol{x}}_p} \geqslant \ell + \delta }\;\;\;\; \forall p \in {P_{\ell + \delta }}\backslash \{ {p^*}\} \\ {\boldsymbol{x}}_{{p^*}}^{\rm{T}}{\boldsymbol{\varDelta }} = 0 \\ \end{gathered} \right. \end{split} $$ (1) 式中,

$ {\boldsymbol{\varDelta }} $ 是边权重的扰动向量;$ {\boldsymbol{w}} $ 是原始图G中边权重向量。对于G中从s到t的任意路径p,设$ {{\boldsymbol{x}}_p} \in {\left\{ {0,1} \right\}^M} $ 为路径p的边指示向量,$ {{\boldsymbol{w}}^{\rm T}}{{\boldsymbol{x}}_p} $ 为原图中p的长度,${\left( {{\boldsymbol{w}} + {\boldsymbol{\varDelta }}} \right)^{\rm T}}{{\boldsymbol{x}}_p}$ 为在扰动后图中p的长度;$ \ell $ 是$ {p^*} $ 的长度,$ \delta $ 是确保$ {p^*} $ 是唯一最短路径的“缓冲”:$ {p^*} $ 的长度与第二短路径的长度之差;$ {P_{\ell + \delta }} $ 是从s到t其长度小于$ \ell + \delta $ 的路径集合。关于问题(1)的求解,由于约束条件中需要寻找所有G中从s到t中不大于

$ {p^*} $ 长度的路径,这是一个操作困难且时间复杂度很高的问题,所以文献[18]设计了一种迭代算法,通过每一步只寻找一条最短路径加入集合$ {P_{\ell + \delta }} $ 中,求解最优化式(1),更新权重后,再寻找一条最短路径,加入集合$ {P_{\ell + \delta }} $ 中,求解最优化式(1)。重复操作,直到寻找的最短路径长度为$ {p^*} $ 为止。该算法可以在多项式时间内得到任意指定精度的解,算法1提供了强制路径算法的伪代码。算法1 强制路径算法:

$ {\boldsymbol{\varDelta}} $ =Alg1 (G, w, p*, δ)输入:图G,边权重向量w,目标路径p*,参数δ

输出:边权重扰动向量

$ {\boldsymbol{\varDelta }}$ 1) s ← first node in p*

2) t ← last node in p*

3) l ← length of p*

4) Pl+δ ← ∅

5) w' ← w

6) while 1 do

7) p ← shortest path from s to t with w'

8) if p == p* then

9) p ← scecond shortest path from s to t

10) end if

11) if length(p) ≥ length(p*) + δ then

12) p ←

$\phi $ 13) end if

14) if p ==

$\phi $ then15) break(跳出循环)

16) end if

17) Pl+δ ← Pl+δ∪{p}

18)

$ \Delta $ ← solution to (1)19) w' ← w +

$ {\boldsymbol{\varDelta }}$ 20) end while

强制路径问题考虑到了如何通过扰动非目标路径的边来实现最低成本的扰动和提高扰动的隐秘性。但是忽略了扰动路径时,扰动边数的增加和单边扰动无界限所带来的成本增加和扰动攻击曝光的风险。如在网络安全中,扰动更多的目标,或对某一目标进行无限扰动,不仅会增加隐私泄露和行动暴露的风险,从某种意义上也会增加扰动成本(扰动次数增加)。因此,每条边存在一定的扰动界限,对其进行有限的扰动更符合现实情况。

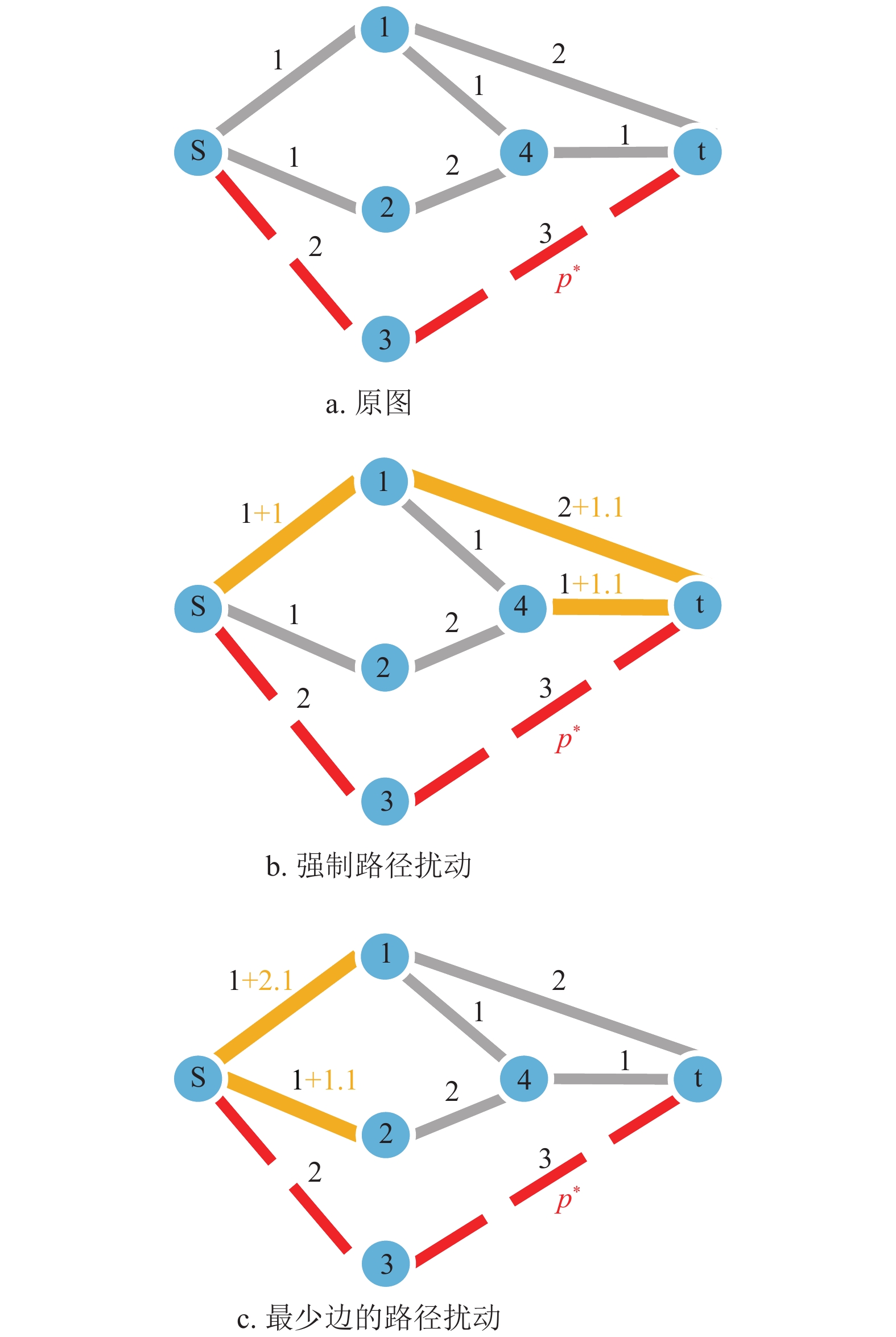

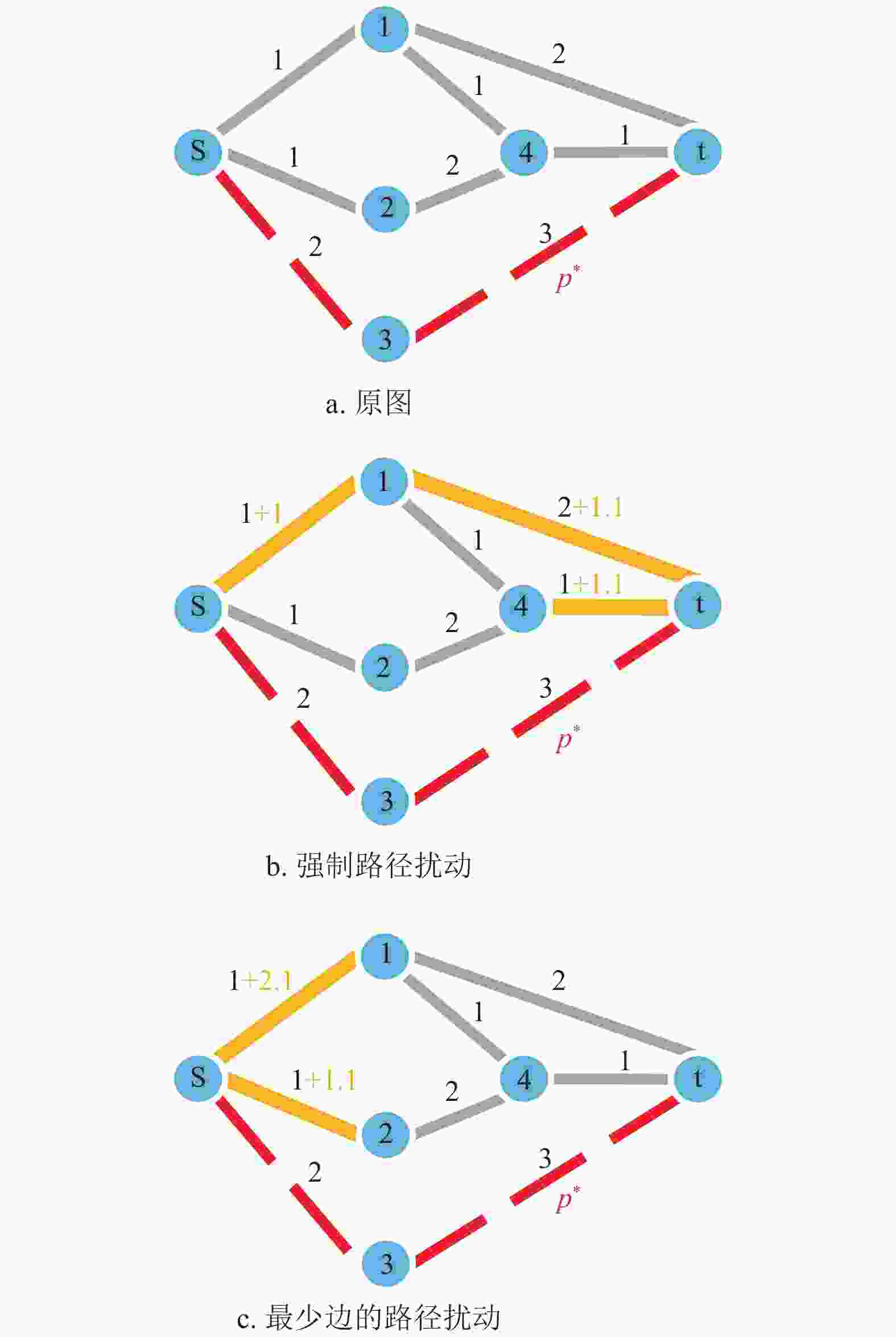

本文考虑的是基于最少边的路径扰动问题,其包含了对单边扰动限制的需求,同时降低扰动所需边数使得路径扰动问题更具隐蔽性和可操作性。如图1显示了两种不同扰动方式的结果图,其中通过基于最少边的路径扰动能够带来更优的扰动效果。图1a显示了最短路径扰动问题的一个图例,其中s、t分别表示源节点和目标节点,

$ {p^*} $ 表示目标路径,设置扰动后的路径至少比$ {p^*} $ 大0.1(即$ \delta {\text{ = }}0.1 $ )。图1b显示了强制路径问题中边扰动后的结果,扰动边数为3;图1c显示了基于最少边的路径扰动后的结果,扰动边数为2,总扰动成本为3.2,并且总扰动成本与图1b中最少的扰动成本相等。很显然:1) 图1c比图1b的扰动更隐秘;2) 在某些场合下,图1c比图1b的扰动更节约成本。如每条边的扰动都需要某台机器或某个人去操作,虽然总操作成本一样,但是图1c比图1b更少地利用物力或人力资源。接下来,将给出最少边扰动模型。 -

最少边的路径扰动问题类似于强制路径问题,不同之处在于扰动的结果和约束条件:不仅希望扰动成本的总和最小,且要求扰动所需的总边数最少,同时考虑每条边的扰动范围都有一个界限

$ {h_i} $ 。这种差异对于实际问题的应用有着深刻的影响,在实际问题中,每条边的权重都有上下界限,不能被无限扰动,设定单条边扰动的界限,更具有合理性和可行性,同时随着扰动所需的边数减少,对扰动攻击而言更具隐蔽性,更节约实施成本。该问题的目标是在确保扰动最少的边和使用最小的成本条件下,对图中路径上的边在可控范围内进行的加权处理,使得目标路径

$ {p^*} $ 成为唯一的最短路径。基于最少边的路径扰动的结果是,从$ s $ 到$ t $ 除$ {p^*} $ 以外的所有路径都必须严格大于$ {p^*} $ 。所以主要有3个约束条件:1)所有路径上的边扰动后都不得超过界限$ {h_i} $ 的上界值;2)所有路径长度中小于或等于$ {p^*} $ 的路径都要被扰动;3)目标路径$ {p^*} $ 上的边不能被扰动。因此最少边的路径扰动问题公式化如下:$$ \begin{split} & \qquad\quad \mathop {\boldsymbol{\varDelta }}\limits^ \wedge {\text{ = }}\arg \mathop {\min }\limits_{\mathbf{\Delta }} \left( {{{\mathbf{1}}^{\rm T}}{\boldsymbol{\varDelta }} + \alpha \parallel {\boldsymbol{\varDelta }}{\parallel _0}} \right) \\ & {\rm{s}}.{\rm{t}}.\left\{ \begin{gathered} {0 \leqslant {\varDelta _i} \leqslant {h_i} - {w_i}}\;\;\;\;{1 \leqslant i \leqslant M} \\ {\left( {{\boldsymbol{w}} + {\boldsymbol{\varDelta }}} \right)^{\rm T}}{{\boldsymbol{x}}_p} \geqslant \ell + \delta \;\;\;\;\forall p \in {P_{\ell + \delta }}\backslash \{ {p^*}\} \\ {\boldsymbol{x}}_{{p^*}}^{\rm T}{\boldsymbol{\varDelta }} = 0 \\ \end{gathered} \right. \end{split} $$ (2) 式中,

$ {{\mathbf{1}}^{\rm T}}{\boldsymbol{\varDelta }} $ 和$ \parallel {\boldsymbol{\varDelta }}{\parallel _0} $ 分别表示扰动成本和扰动边数;$ \alpha $ 表示为调节参数;$ {h_i} $ 表示第i条边的边权重上界,所以约束条件1表示每条边不能无限地被扰动;约束条件2表示每条非目标路径的长度都要大于等于$ \ell + \delta $ ;约束条件3表示目标路径不能被扰动。虽然式(2)相比式(1),最主要的变化是多了一个零范数约束,但是该约束的增加使得原本问题变得极其复杂,因此需要寻求一种简单的方法进行求解。

在理论上,式(2)最小成本约束等价一范数约束,即

$ {{\mathbf{1}}^{\rm T}}{\boldsymbol{\varDelta }} = \parallel {\boldsymbol{\varDelta }}{\parallel _1} $ ,最少边约束为零范数约束($ \parallel {\boldsymbol{\varDelta }}{\parallel _0} $ ),在实际求解中,由于零范数的非凸性,往往应用一范数近似代替零范数[19]($ \parallel {\boldsymbol{\varDelta }}{\parallel _1} \approx \parallel {\boldsymbol{\varDelta }}{\parallel _0} $ )。因此在理论近似情况下,最小成本约束的优先级与最少边约束一致。实际应用中,在存在扰动上界的情况下,扰动最少边本身就可以带来扰动成本的降低,正如前面所分析最少边约束不仅可以带来扰动的隐秘性,还因操作个体的减少带来了成本的降低。综上所述,式(2)中目标函数的最小成本约束的优先级要低于最少边约束。因此,式(2)的求解可以近似看作:在最少边扰动的情况下,实现扰动成本最小。即式(2)可以分为两个步骤:1) 基于最少边进行路径扰动;2) 已知扰动边的基础上,使得扰动成本最低。本文把式(2)求解近似转化成了两步走的形式。这个近似求解的过程,一方面消除了

$ \alpha $ 这个参数对其的影响;另一方面,随着边数的增加,同时扰动更多边会带来更高的难度,也就是说目标函数关于扰动边数应该是非线性的,但是只要扰动边数越小目标函数也越小,本文两步走的近似过程就可以消除式(2)线性组合带来的不合理性。 -

最少扰动边生成的目标是扰动最少的边使得目标路径成为s到t之间所有路径中最短的。即:

$$ \begin{split} & \qquad\quad \mathop {\boldsymbol{\varDelta }}\limits^ \wedge {\text{ = }}\arg \mathop {\min }\limits_{\boldsymbol{\varDelta }} \parallel {\boldsymbol{\varDelta }}{\parallel _0} \\ & {\rm{s}}.{\rm{t}}.\left\{ \begin{gathered} {0 \leqslant {\varDelta _i} \leqslant {h_i} - {w_i}}\;\;\;\;{1 \leqslant i \leqslant M} \\ {\left( {{\boldsymbol{w}} + {\boldsymbol{\varDelta }}} \right)^{\rm T}}{{\boldsymbol{x}}_p} \geqslant \ell + \delta \;\;\;\;\forall p \in {P_{\ell + \delta }}\backslash \{ {p^*}\} \\ {\boldsymbol{x}}_{{p^*}}^{\rm T}{\boldsymbol{\varDelta }} = 0 \\ \end{gathered} \right. \end{split} $$ (3) 因为,在此过程中只关注哪些边(最少的边)被扰动,并不关注扰动边所需扰动多少,而且每条边扰动具有上限。所以上述问题,等价为如何选取最少的边进行扰动(这个扰动量为每条边的最大扰动量),使得目标路径最短。

设边的指示向量

$ {\boldsymbol{S}} \in {\left\{ {0,1} \right\}^M} $ 表示为:$ E $ 中被扰动的边对应值为1,没有被扰动的边对应值为0;$ {\boldsymbol{h}} = {\left[ {{h_1},{h_2}, \cdots ,{h_M}} \right]^{\text{T}}} $ 表示每条边的扰动上界,则所有边被扰动的增量上界向量为:$$ {{\boldsymbol{\varDelta }}_{\max }} = {\boldsymbol{h}} - {\boldsymbol{w}} $$ (4) 则式(3)变成下面简单0-1规划问题:

$$ \begin{split} & \qquad\qquad\qquad \mathop {\boldsymbol{S}}\limits^ \wedge {\text{ = }}\arg \mathop {\min }\limits_{\boldsymbol{S}} {{\boldsymbol{I}}^{\rm T}}{\boldsymbol{S}} \\ & {\rm{s}}.{\rm{t}}.\left\{ \begin{gathered} {\left( {{\boldsymbol{w}} + {\text{diag}}({\boldsymbol{S}})*{{\boldsymbol{\varDelta }}_{\max }}} \right)^{\rm T}}{{\boldsymbol{x}}_p} \geqslant \ell + \delta \;\;\;\;\forall p \in {P_{\ell + \delta }}\backslash \{ {p^*}\} \\ {\boldsymbol{x}}_{{p^*}}^{\rm T}{\boldsymbol{S}} = 0 \\ {{\boldsymbol{S}}_i} = 0\;{\rm{or}}\;1 \\ \end{gathered} \right. \end{split} $$ (5) 式中,

$ {\text{diag}}(*) $ 表示把向量变成矩阵,对角线元素为该向量对应元素。该问题的求解可以类似算法1进行求解。首先初始化路径集合$ {P_{\ell + \delta }} $ ,将从$ s $ 到$ t $ 的路径长度不大于$ {p^*} $ 的最短路径加入到集合$ {P_{\ell + \delta }} $ 中,通过0-1规划求解找到集合$ {P_{\ell + \delta }} $ 中每条路径上必须被扰动的边,即每条路径都至少有一条边增加权值;然后通过最短路径搜索找到被扰动后的网络中符合约束的最短路径,在迭代过程中不断将所有选中的路径加入到集合$ {P_{\ell + \delta }} $ ;最后集合中的全部路径被扰动后长度都足够大,输出边扰动向量${\boldsymbol{S}}$ 和满足约束路径集合$ P_{\ell + \delta }^{} $ 。算法2提供了最少扰动边算法的伪代码。算法2 最少扰动边算法:S, Pl+δ =Alg2 (G,w,h,p*,δ)

输入:图G = (V, E),边权重向量w,边权界限向量h,目标路径p*,参数δ

输出:扰动边指示向量S,扰动边集合Pl+δ

1) s, t, l ← first and last node, length in p*

2) Pl+δ ←

$\phi $ 3)

${\boldsymbol{\varDelta } _{{\text{max}}}}$ ← h – w4) w' ← w

5) while 1 do

6) p ← shortest path from s to t with w'

7) if p == p* then

8) p ← scecond shortest path from s to t

9) end if

10) if length(p) ≥ length(p* ) + δ then

11) p ←

$\phi $ 12) end if

13) if p ==

$\phi $ then14) break (跳出循环)

15) end if

16) Pl+δ ← Pl+δ∪{p}

17) S ← solution to 5)

18) w' ← w + diag(S)∗

${\boldsymbol{\varDelta } _{{\text{max}}}}$ 19) end while

当选中哪些边进行扰动后,需要考虑具体扰动多少成本,即最小扰动成本约束。

-

在算法2中求解得到最少边扰动的边指示向量

$ {\boldsymbol{S}} $ 时,假设每条边的扰动都是按照最大扰动上界计算的。实际上不需要这么大的成本,因此需要在已经确定的被扰动边基础上最小化所需的扰动成本。即:$$ \begin{split} & \qquad\qquad \mathop {\boldsymbol{\varDelta }}\limits^ \wedge {\text{ = }}\arg \mathop {\min }\limits_{\boldsymbol{\varDelta }} {{\rm I}^{\rm T}}{\boldsymbol{\varDelta }} \\ & {\rm{s}}.{\rm{t}}.\left\{ \begin{gathered} 0 \leqslant {\varDelta _i} \leqslant {h_i} - {w_i}\;\;\;\;1 \leqslant i \leqslant M \\ {\left( {{\boldsymbol{w}} + {\text{diag}}({\boldsymbol{S}})*{\boldsymbol{\varDelta }}} \right)^{\rm T}}{{\boldsymbol{x}}_p} \geqslant \ell + \delta \;\;\;\;\forall p \in {P_{\ell + \delta }}\backslash \{ {p^*}\} \\ {\varDelta _i}\left( {1 - {S_i}} \right) = 0 \\ \end{gathered} \right. \end{split} $$ (6) 其中

$ {\varDelta _i}\left( {1 - {S_i}} \right) = 0 $ 约束,保证式(5)中没有被选中的边不进行扰动。该算法的求解类似算法1,为了加快算法效率,可以不用搜索一条条最短路径加入到

$ P_{\ell + \delta }^{} $ 中,初始加入路径可以为算法2中的集合$ P_{\ell + \delta }^{} $ 。首先迭代算法2求解得到$ {\boldsymbol{S}} $ 和$ P_{\ell + \delta }^{} $ ,通过线性规划得到满足集合$ P_{\ell + \delta }^{} $ 中所有路径所需的最小扰动成本;然后通过最短路径搜索寻找被扰动后的网络中是否还存在满足约束的最短路径,若存在将所选中的路径加入到集合$ {P_{\ell + \delta }} $ 中再进行迭代求解;最后使得被扰动后的结果图中,满足目标路径$ {p^*} $ 是唯一的最短路径。算法3提供了最小扰动成本算法的伪代码。算法3 最小扰动成本算法:

$\boldsymbol{\varDelta }$ =Alg3 (G, w, h, p*,δ)输入:图G = (V, E),边权重向量w,边权界限向量h,目标路径p*,参数δ

输出:边权重扰动向量

$\boldsymbol{\varDelta }$ 1) s, t, l ← first and last node, length in p*

2) S, Pl+δ = Alg2 (G, w, h, p*, δ)

3) while 1 do

4)

$\boldsymbol{\varDelta }$ ← solution to 6)5) w' ← w +

$\boldsymbol{\varDelta }$ 6) p ← shortest path from s to t with w'

7) if p == p* then

8) p ← scecond shortest path from s to t

9) end if

10) if length(p) ≥ length(p* ) + δ then

11) p ←

$\phi $ 12) end if

13) if p ==

$\phi $ then14) break (跳出循环)

15) end if

16) Pl+δ ← Pl+δ∪{p}

17) end while

最少扰动边算法和最小扰动成本算法共同组成了最少边扰动算法,用于求解最少边扰动模型和解决基于最少边的最短路径扰动问题。

-

本文在合成网络和真实网络上运行了最少边扰动算法和强制路径算法,所有选择的网络都是无向的,共使用了13个不同的网络模型,并对最终扰动所需的成本和边数进行了对比。

-

对于合成网络,使用5种不同的随机图模型: 随机网络[20](Erdös-Rényi, ER)、小世界网络[21](Watts-Strogatz, WS)、无标度网络[22](Barabasi-Albert, BA)、二维网格网络[17](Lattice, LAT)和完全图网络[17](complete, COMP)。对于真实网络,选取了共8个加权和非加权网络。未加权网络包括电子邮件网络[23](email)、电力网络[24](power)、路由网络[24](router)和自治系统网络[25](autonomous system, AS);加权网络包括科学家合作网络[24](NetScience, NS)、爵士音乐人合作网络[24](jazz)、美国航空网络[24] (USAir)和美国城市道路网[24](USAroadtNY)。

针对未加权网络进行人工加权设置,其中合成网络和未加权的真实网络,设置了3种不同的边加权方式:等权值、泊松权值和均匀权值。对于等权值,所有边的权重值都设为1;对于泊松权值,每条边e都有一个独立的随机权值,从速率参数为20的泊松分布中绘制一个值并加1得到该边的权重值;对于均匀权值,每条边e从整数1到41的均匀分布中选取一个值作为该边的权重值。

表1表示13个网络的基本信息,其中N为节点数,M为边数,

$\left\langle k \right\rangle $ 为平均度,$\left\langle w \right\rangle $ 为所有边的平均权值,3种平均权值对应:等权值/泊松权值/均匀权值,wmin为边的最小权值,wmax为边的最大权值。表 1 13个网络的基本特征数据

网络 N M $\left\langle k \right\rangle $ $\left\langle w \right\rangle $ Wmin Wmax ER 10000 62476 12.50 1/21.01/21.05 1/5/1 1/45/41 WS 10000 100000 20 1/21.01/21.03 1/5/1 1/45/41 BA 1000 5560 11.12 1/21.02/20.82 1/6/1 1/39/41 LAT 2500 4900 3.92 1/20.95/21.04 1/6/1 1/37/41 COMP 565 159330 564 1/21.00/20.99 1/4/1 1/45/41 Email 1005 25571 50.89 1/21.00/21.13 1/5/1 1/40/41 Power 4941 6594 2.67 1/21.07/20.98 1/5/1 1/41/41 Router 5021 6257 2.49 1/21.02/21.02 1/5/1 1/37/41 AS 3570 7391 4.14 1/21.07/20.95 1/5/1 1/41/41 NS 1589 2742 3.45 0.4340 0.0526 4.7500 Jazz 198 2742 27.70 1 1 1 USAir 332 2126 12.81 0.0721 0.0009 0.5326 USAroadtNY 264346 366923 2.78 1293.3 1 36946 -

对于每个网络,针对目标路径

$ {p^*} $ 的选择,在所有节点中随机选择源节点s和目标节点t,选择单条边扰动界限h的上界为该网络中最大边权值wmax的2倍,设置$ \delta $ 为0.001,其中USAir的最小边权值wmin为0.000 9,则设$ \delta $ 为0.000 1。每次将最少边扰动算法和强制路径算法结果中的最小值作为基线值,并将另外一个算法的结果除以该基线值求解得到比例,作为两种算法性能的对比参照量。

-

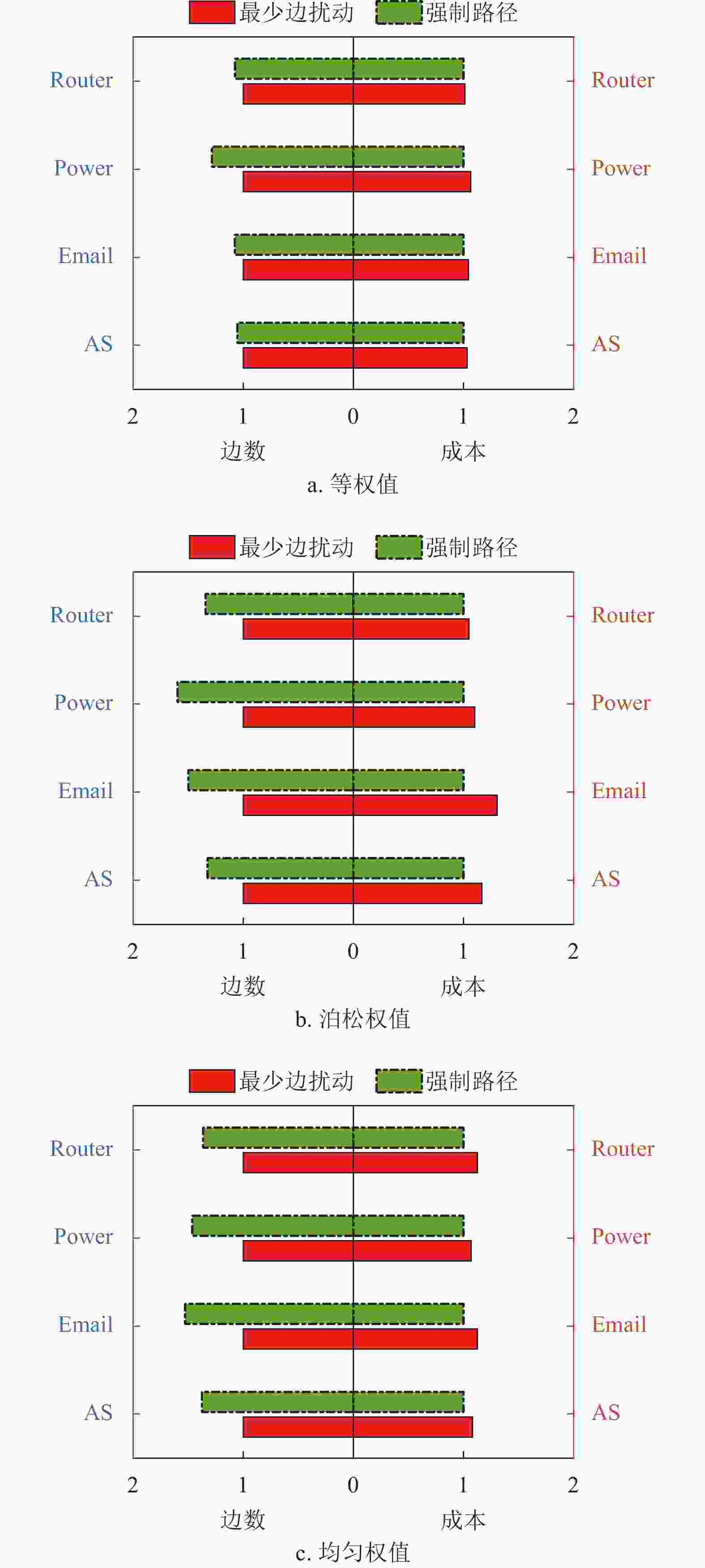

通过多次重复实验,最少边扰动算法的结果在扰动所需边数上的表现相对较好,扰动所需边数更少但成本有所增加,其中成本增长比例远小于边数减少比例。图2显示了在合成网络中扰动的成本和边数对比的结果;图3显示了在真实未加权网络中扰动的成本和边数对比的结果;图4显示了真实加权网络中扰动的成本和边数对比的结果,左边部分为所需边数对比,右边部分为所需成本对比,其中比例值为1表示该算法求得的边数或成本最少。

在所有实验中,通过使用最少边扰动算法,总体扰动边数的减少量有了实质性的提升。总体上,最少边扰动算法比强制路径算法所需边数平均减少了27.44%,强制路径算法比最少边扰动算法所需成本平均减少了7.24%,因为最少边扰动算法是以减少扰动边数为代价,会增加一定量的扰动成本。

对于合成网络,如图2所示,通过3种不同的边加权方式可以看出,本文中的最少边扰动算法有显著效果。特殊情况是当所有边的权值为相等时,在COMP网络上的扰动效果没有明显变化,此时的完全图就像一个极端的网络,每两个节点之间都有一条等长的边连接,所以每条边的重要性相同,无法通过集中选择重要性大的边来降低扰动的边数。当权值服从泊松分布和均匀随机分布时,随着边权重差异性的增加,最少边扰动算法明显降低了扰动边数,除COMP网络外,其中路径扰动算法所需的扰动边数是该算法的1.5倍以上。在选择扰动边时,最少边扰动算法最大限度地寻找能够通过扰动一条边使得多条路径成功被扰动的边,进而减少总体上的扰动边数。

对于真实网络,如图3所示,在Power网络中,因为节点之间存在更多的重叠邻居,所以最少边扰动算法在扰动时尽可能选择不同路径中的相同边来减少扰动的边数,相对于强制路径算法边数上平均减少了30.44%。总体上在4种网络中,增加少量扰动成本的同时扰动边数的减少量相对更加明显。

对于真实加权网络,如图4所示,相对于NS和Jazz合作网络,最少边扰动算法明显降低了USAir网络和USAroadtNY网络上扰动边数的总量。在USAroadtNY网络中,在扰动成本增量为1%的情况下,最少边扰动算法降低了39%的扰动边数。在道路网络中,网络分布更类似于LAT网络,聚集性的城市道路分布类似于网络,其中某些主要的路段被扰动后,对应的多条路径能够同时被扰动,在最少边扰动算法中,能够优先寻找道路网络中的关键边(起始目的地之间通行次数较多的路段)来减少总体扰动边数。如图5所示,通过在USAroadtNY道路网络上选取一条路径作为目标路径,用虚线标记,其中s、t分别为起点和终点,对两个地点之间进行危险品运输管控,引导承运商走指定目标路径对应的运输路线更有利于实施布控,黑色数字表示某路段的通行时间,分别用两种算法对s-t地点之间的路段进行扰动,右下图为最少边扰动算法的结果图,其结果在与强制路径算法扰动成本相等的同时,扰动边数减少了2条,在实际操作过程中,阻塞更少的路段意味着减少了更多的布控资源的投入。在USAir网络上扰动边数的减少量最为明显,可能受到中心枢纽的影响,在实际应用中,通过扰动大型机场之间的航空数据,能有效扰动更多条航行路线,以此来减少需要扰动边的次数,虽然增加了相应的扰动成本,但整体上提高了扰动的隐蔽性。

综上所述,在以扰动最少边为主要目标时,算法能够通过有效地扰动最少量的边来实现最短路径扰动的目的,在所有网络模型中,算法在成本上增加一小部分代价的同时,扰动边数上实现了较多的改善,所需扰动边数平均减少了27.44%,同时平均增加了8.13%的成本为代价。但在以扰动相对较少边为条件下,可以通过减少扰动次数来控制扰动成本,进而实现较少扰动成本下的最短路径扰动。同时可以根据实际问题中的需求,来控制最终路径扰动问题中的优化目标。

-

本文描述了复杂网络中最短路径的强制路径问题,提出了一个新的路径扰动问题——基于最少边的路径扰动,它对传统的路径问题进行了重要的补充,并为现实中的许多实际应用带来了实质性的好处。在最少边的路径扰动中,单条边的扰动范围有上下界,并且要保证以最少的边以及最小的成本来实现最短路径的扰动问题,因此,解决含有单边扰动界限的最少边路径扰动问题更难。为了解决这个问题,本文提出了一种最少边扰动算法,通过最少化扰动边和最小化扰动成本相结合来解决对应的路径扰动问题。在实验分析中,使用13个数据集,最少边扰动算法在扰动所需边数上的性能有明显提升。

在未来的研究中,对于路径扰动的多目标问题中,可以通过与其他优化算法进行结合,使得结果更接近最优解。近年来,随着网络阻断问题的发展,图攻击可以允许对边、节点属性或同时进行操作,所以在最短路径扰动的问题上,可以考虑对节点或边进行攻击,从而满足实际问题中的需求,这也是个重要的研究方向。

本文研究工作还得到农业生态大数据分析与应用技术国家地方联合工程研究中心开放项目(AE202006)的资助,在此表示感谢。

Perturbing Shortest Path Based on Least Edges

-

摘要: 提出一种最少边扰动算法,以解决如何在扰动最少边的前提下,以最小代价来使得一条特定的目标路径成为最短路径的问题。该算法基于最少边的最短路径扰动模型,通过引入每条边的权重扰动上限约束,提出了最少扰动边数-最小扰动成本的双目标混合整数规划问题,从而实现操纵网络节点间的最短路径。与以往的最小代价扰动算法相比,该方法降低了扰动的复杂性和扰动网络被察觉的风险。实验表明,最优解使扰动边数减少了约27%,具有更好的性能。Abstract: A perturbation algorithm with minimum edges is proposed to solve the problem of how to make a specific target path become the shortest path with the minimum cost on the premise of disturbing the minimum edges. The algorithm is based on the shortest path perturbation model with the fewest edges. By introducing the perturbation upper limit constraint of each edge weight, the biobjective mixed integer programming problem of minimizing the number of perturbation edges and minimizing the total cost of perturbation is established. Thus, the shortest path between the nodes of the control network is realized. Compared with the previous minimum cost perturbation algorithm, this method reduces the complexity of perturbation and the risk of disturbance network being detected. Experiments show that the optimal solution reduces the number of perturbed edges by about 27% and has better performance.

-

Key words:

- number of perturbed edges /

- perturbation cost /

- perturbed path /

- shortest path

-

表 1 13个网络的基本特征数据

网络 N M $\left\langle k \right\rangle $ $\left\langle w \right\rangle $ Wmin Wmax ER 10000 62476 12.50 1/21.01/21.05 1/5/1 1/45/41 WS 10000 100000 20 1/21.01/21.03 1/5/1 1/45/41 BA 1000 5560 11.12 1/21.02/20.82 1/6/1 1/39/41 LAT 2500 4900 3.92 1/20.95/21.04 1/6/1 1/37/41 COMP 565 159330 564 1/21.00/20.99 1/4/1 1/45/41 Email 1005 25571 50.89 1/21.00/21.13 1/5/1 1/40/41 Power 4941 6594 2.67 1/21.07/20.98 1/5/1 1/41/41 Router 5021 6257 2.49 1/21.02/21.02 1/5/1 1/37/41 AS 3570 7391 4.14 1/21.07/20.95 1/5/1 1/41/41 NS 1589 2742 3.45 0.4340 0.0526 4.7500 Jazz 198 2742 27.70 1 1 1 USAir 332 2126 12.81 0.0721 0.0009 0.5326 USAroadtNY 264346 366923 2.78 1293.3 1 36946 -

[1] 张海峰, 王文旭. 复杂系统重构[J]. 物理学报, 2020, 69(8): 92-102. ZHANG H F, WANG W X. Reconstruction of complex systems[J]. Acta Physica Sinica, 2020, 69(8): 92-102. [2] 胡冉, 邓科. 电力无线通信网络统计复用业务信道接入控制改进算法[J]. 电子科技大学学报, 2020, 49(1): 81-86. HU R, DENG K. Improved channel access control algorithm for statistical multiplexing service in power wireless communication networks[J]. Journal of University of Electronic Science and Technology of China, 2020, 49(1): 81-86. [3] 夏欣, 马闯, 张海峰. 基于改进的度折扣方法研究社交网络影响力最大化问题[J]. 电子科技大学学报, 2021, 50(3): 450-458. XIA X, MA C, ZHANG H F. Animproved degree discount approach for influence maximization in social networks[J]. Journal of University of Electronic Science and Technology of China, 2021, 50(3): 450-458. [4] LIANG Y S, REN Z G, WANG L, et al. Surrogate-Assisted cooperative signal optimization for large-scale traffic networks[J]. Knowledge-Based Systems, 2021, 234: 107542. doi: 10.1016/j.knosys.2021.107542 [5] SHACHAF L, XIAO J, ROBERTS E. Unsupervised gene regulatory network inference using k-nearest-neighbor nased mutual information[J]. Biophysical Journal, 2021, 120(3): 260a-261a. [6] ZHANG D Q, WALLACE S W, GUO Z X, et al. On scenario construction for stochastic shortest path problems in real road networks[J]. Transportation Research Part E: Logistics and Transportation Review, 2021, 152: 102410. doi: 10.1016/j.tre.2021.102410 [7] 李新, 周立刚, 丁炜. Ad hoc网络中资源占用最小的路由选择算法[J]. 电子科技大学学报, 2007, 36(S2): 1004-1006,1032. LI X, ZHOU L G, DING W. Routing algorithm with minimum resource consumption in ad hoc network[J]. Journal of University of Electronic Science and Technology of China, 2007, 36(S2): 1004-1006,1032. [8] 刘张, 王心迪, 闫小勇. 面向复杂城市道路网络的GPS轨迹匹配算法[J]. 电子科技大学学报, 2016, 45(6): 1008-1013. LIU Z, WANG X D, YAN X Y. GPS trajectory matching algorithm for complex urban road network[J]. Journal of University of Electronic Science and Technology of China, 2016, 45(6): 1008-1013. [9] YAMANE Y, KOBAYASHI K. A new fast weighted all-pairs shortest path search algorithm based on pruning by shortest path trees[EB/OL]. (2019-08-19). http://doi.org/10.48550/arXiv.1908.06798. [10] RODRIGUEZ M, FATHY H. Vehicle and traffic light control through gradient-based coordination and control barrier function safety regulation[J]. Journal of Dynamic Systems, Measurement, and Control, 2022, 144(1): 011104. [11] YANG J, BORRERO J S, PROKOPYEV O A, et al. Sequential shortest path interdiction with incomplete information and limited feedback[J]. Decision Analysis, 2021, 18(3): 218-244. [12] CASINO F, DOMINGO F J, PATSAKIS C, et al. A k-anonymous approach to privacy preserving collaborative filtering[J]. Journal of Computer and System Sciences, 2015, 81(6): 1000-1011. doi: 10.1016/j.jcss.2014.12.013 [13] ZÜGNER D, GÜNNEMANN S. Certifiable robustness and robust training for graph convolutional networks[C]//Proceedings of the 25th ACM SIGKDD International Conference on Knowledge Discovery and Data Mining. [S.l.]: ACM, 2019: 246-256. [14] ZÜGNER D, AKBARNEJAD A, GÜNNEMANN S. Adversarial attacks on neural networks for graph data[C]//Proceedings of the 24th ACM SIGKDD International Conference on Knowledge Discovery and Data Mining. [S.l.]: ACM, 2018: 2847-2856. [15] BOJCHEVSKI A, GüNNEMANN S. Adversarial attacks on node embeddings via graph poisoning [C]//International Conference on Machine Learning. [S.l.]: PMLR, 2019: 695-704. [16] NARDELLI E, PROIETTI G, WIDMAYER P. A faster computation of the most vital edge of a shortest path[J]. Information Processing Letters, 2001, 79(2): 81-85. doi: 10.1016/S0020-0190(00)00175-7 [17] MILLER B A, SHAFI Z, RUML W, et al. PATHATTACK: Attacking shortest paths in complex networks[C]//Joint European Conference on Machine Learning and Knowledge Discovery in Databases. Cham: Springer, 2021: 532-547. [18] MILLER B A, SHAFI Z, RUML W, et al. Optimal edge weight perturbations to attack shortest paths[EB/OL]. (2021-07-07). http://doi.org/10.48550/arXiv.2107.03347. [19] DONOHO D L. Compressed sensing[J]. IEEE Transactions on Information Theory, 2006, 52(4): 1289-1306. doi: 10.1109/TIT.2006.871582 [20] ERDÖS P, RÉNYI A. On the evolution of random graphs[J]. Publ Math Inst Hung Acad Sci, 1960, 5(1): 17-60. [21] WATTS D J, STROGTZ S H. Collective dynamics of ‘small-world’ networks[J]. Nature, 1998, 393(6684): 440-442. doi: 10.1038/30918 [22] BARABáSI A L, ALBERT R. Emergence of scaling in random networks[J]. Science, 1999, 286(5439): 509-512. doi: 10.1126/science.286.5439.509 [23] YIN H, BENSON A R, LESKOVEC J, et al. Local higher-order graph clustering[C]//Proceedings of the 23th ACM SIGKDD International Conference on Knowledge Discovery and Data Mining. [S.l.]: ACM, 2017: 555- 564. [24] ROSSI R A, AHMED N K. The network data repository with interactive graph analytics and visualization[C]//The 29th AAAI Conference on Artificial Intelligence. [S.l.]: AAAI, 2015. [25] LESKOVEC J, KLEINBERG J, FALOUTSOS C. Graphs over time: Densification laws, shrinking diame- ters and possible explanations[C]//Proceedings of the 11th ACM SIGKDD International Conference on Knowledge Discovery and Data Mining. [S.l.]: ACM, 2005: 177-187. -

ISSN

ISSN

下载:

下载: